Jeg renser med jævne mellemrum en hacket WordPress for kunder. Det sker desværre lidt ofte – som regel på grund af manglende opdateringer – men denne gang så jeg en ny version af det: Selve hacket blev startet via config.php.

Filen config.php er en meget central del af en WP-installation, for heri står blandt andet info om, hvordan man kontakter databasen. Derfor bliver den fil kaldt rigtig mange gange.

Hackeren havde i dette tilfælde indsat noget kode i selve filen, men det var lidt snedig skjult. Det var nemlig inkluderet i en kommentar, der umiddelbart ikke ville udføre nogen som helst funktion. Med mindre man er lidt listig…

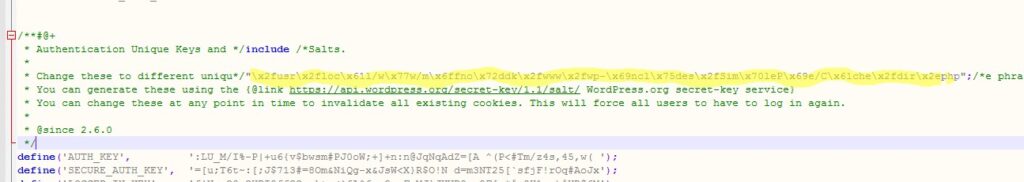

Hvis du kigger på dette klip fra den inficerede config-fil, så kan du se at den første linje hedder “/**#@+” – og “#@+” er den første del af hacket.

Hvis du kigger på dette klip fra den inficerede config-fil, så kan du se at den første linje hedder “/**#@+” – og “#@+” er den første del af hacket.

Herefter kommer der i linjen under et “include” og en lang linje med noget, der ligner volapyk. Det er det, jeg har markeret med gul overstregning på klippet.

Tilsammen bliver det til en kommando, der skal inkludere en anden fil, der så indeholder noget mere kode. Og hver gang en fil indlæser config.php – og det sker ofte – så udføres denne kommando.

Resten af programmet var spredt rundt i mange små filer placeret langt nede i eksisterende undermapper. De havde allesammen navne, der kunne have været rigtige, hvis de bare havde været et andet sted.

Sådan fjernes den

Tjah, der var faktisk ikke nogen nem måde at gøre det på. Og ingen af de sikkerhedsplugins jeg kender til har kunnet spore udspringet til config-filen.

Men med hjælp fra Sucuri og WordFence lykkedes det mig at spore alle de enkelte stumper rundt om i mapperne. Og herefter begyndte siden at melde om fejl, for nu kunne den ikke længere finde de filer som skulle inkluderes i config.php.

Herefter var det kun et spørgsmål om at nærlæse denne fil og finde den indsatte kode.

Hvordan er det sket?

Det har været meget enkelt at komme ind i denne installation – det er det ikke mere!

For det var længe siden den var blevet opdateret og flere af de installerede plugin versioner (og såmænd også selve WordPress) havde kendte sikkerhedshuller.

Men nu er alt opdateret, alle filer er skannet igennem og sammenlignet med originalen. Ubrugte brugere er slettet og de tilbageværende har fået et væsentligt mere sikkert password.

Og endelig flyttes den snarest muligt til en bedre webhost, og så skulle vi gerne slippe den her øvelse i fremtiden!

Forskellige former for hacking

For hackeren gælder det om, at få sneget noget kode ind, som udfører de funktioner han ønsker, men uden at du som ejer opdager det. Det kan de gøre på flere forskellige måder:

Falskt plugin

Hvis nu man laver et plugin med en rigtig god funktion og lade folk bruge det gratis. Så har man lige pludselig adgang til en masse filer.

Hvis nu man laver et plugin med en rigtig god funktion og lade folk bruge det gratis. Så har man lige pludselig adgang til en masse filer.

Det er bare ikke så nemt igen, da der er masser af brugere med viden om den slags der holder øje med, hvilke plugins der kommer på markedet. I hvert fald på wordpress.com og de fleste salgssider.

Men hvis man nu selv står for sikkerheden på det websted, hvorfra man leverer sit plugin, så er det jo lige pludselig meget lettere.

Derfor skal man altid være meget varsom med at bruge plugins, der ikke kommer via i forvejen anerkendte kanaler.

Via webserver

Det er den ultimative våde drøm for en hacker, for så er der fri adgang til samtlige websites på webhotellet!

Det er den ultimative våde drøm for en hacker, for så er der fri adgang til samtlige websites på webhotellet!

Heldigvis er det også den mindst sandsynlige, da langt de fleste hostingfirmaer har rigtig godt styr på deres sikkerhed.

Men sørg alligevel for at være lidt kritisk, hvis du får tilbudt en meget billig løsning. Hvis det nu bare er en ung fyr, der har sine egen server stående hjemme på værelset, så er sikkerheden med garanti ikke nær så god, som hos de professionelle hostere.

Script inserts

Dette er nok i dag den mest almindelige adgangsvej for hackere.

Dette er nok i dag den mest almindelige adgangsvej for hackere.

Kort fortalt, så snyder man et indtastningsfelt i for eksempel en kontaktformular til at udføre noget kode i stedet for at sende en besked.

På den måde kan man få den første minimale adgang ind i systemet – men har man først den, så er det langt lettere at få adgang til noget mere.

Du undgår lettest den type adgange ved at sørge for at benyttes dig af anerkendte formularsystemer – og ved at holde det hele opdateret!

Hvorfor hacker de?

Der er penge i skidtet, desværre. Ikke direkte, men et hacket websted kan bruges til at sende trafik et andet sted hen, inficere computere, skjule links til dunkle sider, afsende spammails og så videre.

Alt sammen noget, der kan sælges til højestbydende, hvis de er lidt ligeglade med hvordan trafikken ledes rundt.

Egentlig slet ikke et hack

Ja, jeg ved udmærket godt, at det er ukorrekt at omtale den slags som hack. I min verden er “et hack” en ændring eller tilpasning af originalprogrammet for at give en bedre funktionalitet i en bestemt niche. Jeg hacker ofte temaer og plugins, for at opnå lige præcis den effekt, en kunde har ønsket. Og har som sådan intet med ovenstående at gøre.

Den korrekte betegnelse ville her være ‘et crack’, da det er et forsøg på via uautoriseret adgang at misbruge en eksisterende installation til et andet formål.

Du kan læse mere om forskellen hos techrepublic